SSO und LDAP¶

Unter Administration > Einstellungen > Erweiterungen > SSO und LDAP konfigurieren Sie die LDAP-Authentifizierung und Single Sign-On (SSO) fuer calServer. Das Plugin unterstuetzt Microsoft Active Directory, OpenLDAP und SAML-basiertes SSO ueber Azure AD (Entra ID).

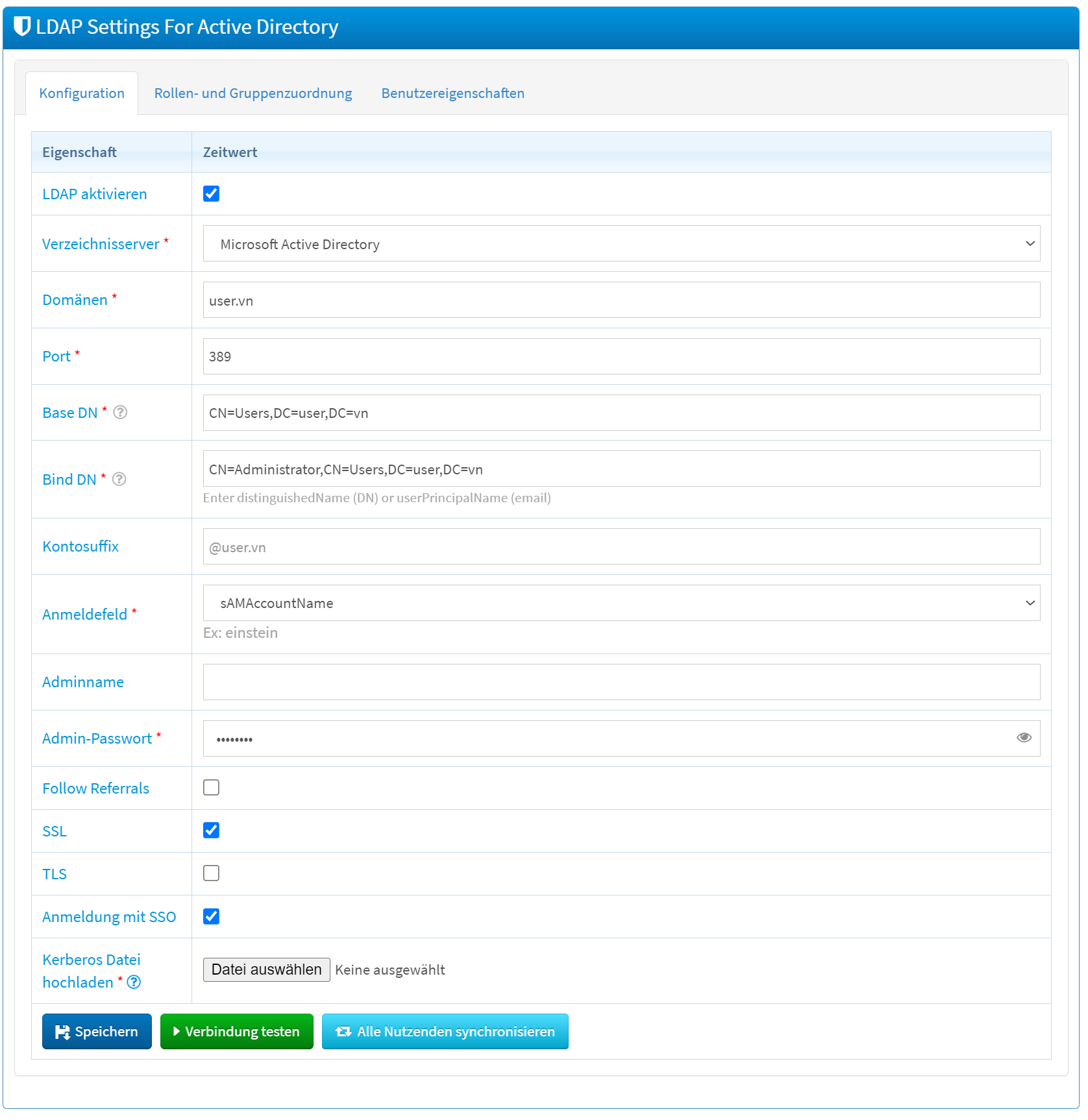

LDAP-Konfiguration¶

Verbindungseinstellungen¶

| Feld | Beschreibung |

|---|---|

| Enable LDAP | Aktiviert oder deaktiviert die LDAP-Integration. |

| Directory Server | Auswahl des Verzeichnisdienstes: Microsoft Active Directory oder OpenLDAP. |

| Domains | Domaene(n) des LDAP-Servers (z. B. ldap.example.com). |

| Port | Port des LDAP-Servers (Standard: 389 unverschluesselt, 636 fuer SSL). |

| Base DN | Startpunkt im LDAP-Verzeichnisbaum fuer Benutzer- und Gruppensuche. |

| Bind DN | Benutzer, mit dem calServer sich am LDAP-Server authentifiziert. |

| Account Suffix | Suffix fuer Benutzernamen bei der Anmeldung (z. B. @ldap.example.com). |

| Login Field | LDAP-Attribut fuer den Benutzernamen (z. B. uid oder sAMAccountName). |

| Admin Username | Administrationskonto fuer die LDAP-Verwaltung. |

| Admin Password | Zugehoeriges Passwort. |

Sicherheitsoptionen¶

| Feld | Beschreibung |

|---|---|

| Follow Referrals | Aktiviert das Folgen von Verweisen zu anderen LDAP-Servern. |

| SSL | Verschluesselte Kommunikation ueber SSL. |

| TLS | Verschluesselte Kommunikation ueber TLS (STARTTLS). |

SSO-Optionen¶

| Feld | Beschreibung |

|---|---|

| Login with SSO | Aktiviert Single Sign-On fuer die automatische Anmeldung. |

| Upload krb5 file | Upload der Kerberos-Konfigurationsdatei (krb5.conf) fuer SSO. |

Aktionen¶

| Aktion | Beschreibung |

|---|---|

| Speichern | Uebernimmt die LDAP-Konfiguration. |

| Verbindung testen | Prueft die Erreichbarkeit des LDAP-Servers. |

| Sync all users | Synchronisiert alle Benutzer zwischen LDAP und calServer. |

SAML SSO mit Azure AD einrichten¶

Fuer die Einrichtung von SAML-basiertem SSO mit Microsoft Azure AD (Entra ID) sind folgende Konfigurationsschritte erforderlich.

Anwendung in Azure AD registrieren¶

- Melden Sie sich im Azure-Portal an.

- Navigieren Sie zu Entra Admin Center > Unternehmensanwendungen > Neue Anwendung.

- Waehlen Sie Eigene Anwendung erstellen.

- Vergeben Sie einen Namen (z. B. „calServer SSO") und waehlen Sie Beliebige andere, nicht im Katalog gefundene Anwendung integrieren.

SAML in Azure AD konfigurieren¶

- Oeffnen Sie die erstellte Anwendung unter Unternehmensanwendungen.

- Navigieren Sie zu SSO einrichten > Erste Schritte > SAML.

- Tragen Sie die SAML-URLs ein:

- Bezeichner (Entitaets-ID):

https://<ihre-domain>/auth/saml/metadata - Antwort-URL:

https://<ihre-domain>/auth/saml/login - Anmelde-URL (optional):

https://<ihre-domain>/auth/saml/sso

- Bezeichner (Entitaets-ID):

- Speichern Sie die Einstellungen.

Attribute und Claims anpassen¶

Fuegen Sie unter Attribute & Ansprueche folgende benutzerdefinierten Claims hinzu:

| Claim | Quellattribut |

|---|---|

| company | user.companyname |

user.mail |

|

| lastname | user.surname |

| firstname | user.givenname |

| phone | user.mobilephone |

LDAP-Mapping in calServer konfigurieren¶

Melden Sie sich als Administrator in calServer an und konfigurieren Sie unter LDAP Settings die Attributzuordnung:

| calServer-Feld | SAML-Attribut |

|---|---|

| Vorname | firstname |

| Nachname | lastname |

email |

|

| Telefon | phone |

| Firma | firm |

Benutzer und Gruppen zuweisen¶

- Oeffnen Sie in Azure AD die Anwendung.

- Navigieren Sie zu Users and groups.

- Weisen Sie die gewuenschten Benutzer oder Gruppen zu.

Warning

Fuer Gruppen-Claims in der SAML-Antwort ist eine Microsoft Entra ID P1 oder P2 Lizenz erforderlich. Die Free- und Basic-Editionen unterstuetzen keine Gruppen-Claims.

Hinweise¶

- Testen Sie die LDAP-Verbindung nach jeder Konfigurationsaenderung ueber die Schaltflaeche Verbindung testen.

- Bei Problemen mit der SSO-Anmeldung pruefen Sie die Azure-Logs und die calServer-Konfiguration.

- Gruppen in calServer koennen zur Verwaltung von Kundenaccounts genutzt werden. Benutzer einer Gruppe erhalten automatisch Zugriff auf die zugehoerigen Kunden.